版权属于:

桑帅东的博客

作品采用:

《

署名-非商业性使用-相同方式共享 4.0 国际 (CC BY-NC-SA 4.0)

》许可协议授权

常见的web服务器安全加固,以nginx和apache为例

nginx安全加固

server_tokens off;proxy_hide_header X-Powered-By;

proxy_hide_header Server;user www www;修改Nginx配置文件权限:执行chmod 644 <conf_path>来限制Nginx配置文件的权限;(<conf_path>为配置文件的路径,表示拥有者有读取+写入权限,同组用户和其他用户只有读取权限

client_max_body_size 10m;if ($request_method !~ ^(GET|POST)$) {

return 403 'Method Forbidden';

}error_page 404 @jump_to_error;

location @jump_to_error {

return 404 'Not Found Page';

}apache安全加固

执行chmod 600 /etc/httpd/conf/httpd.conf命令设置配置文件为属主可读写,其他用户无读写权限 执行chmod 644 /var/log/httpd/*.log命令设置日志文件为属主可读写,其他用户拥有只读权限

Order Deny,Allow

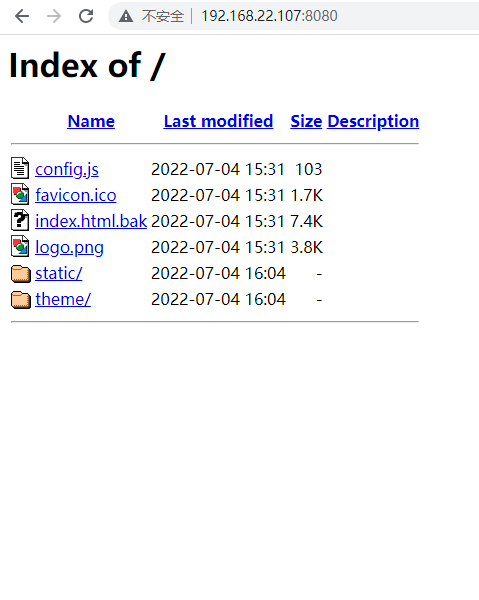

Deny from all目录列出会导致明显信息泄露或下载,建议禁止Apache列表显示文件。在/etc/httpd/httpd.conf配置文件中删除Options的Indexes设置即可。

如果根目录没有index.html入口文件会把目录列出来

#Options Indexes FollowSymLinks #删掉Indexes

或者 Options -Indexes

ServerSignature Off

ServerTokens ProdTraceEnable Off<Location />

<LimitExcept GET POST CONNECT OPTIONS>

Order Allow,Deny

Deny from all

</LimitExcept>

</Location>自定义403错误

ErrorDocument 403 "Method Forbidden"ErrorDocument 404 “自定义错误”

评论